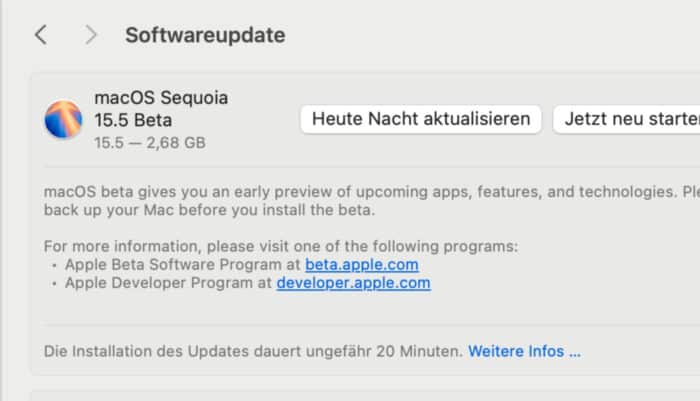

Ein deutscher Sicherheitsforscher hat es geschafft und die AirTags gehackt. Ob und wie dadurch Sicherheitsbedenken entstehen wird sich zeigen.

Unter dem Twitter Alias „stacksmashing“ hat der Sicherheitsforscher Thomas Roth gezeigt, dass AirTags gehackt werden können. Nachdem er einige AirTags in seinen Versuchen zerstört hatte, gelang es ihm den Chip des AirTags zu flashen. Roth hat dann die URL für den „lost mode“ geändert. Der manipulierte AirTag verwies dann im „lost mode“ nicht mehr auf die „Wo ist?“ Webseite, sondern auf die persönliche Website von Thomas Roth.

Yesss!!! After hours of trying (and bricking 2 AirTags) I managed to break into the microcontroller of the AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

— stacksmashing (@ghidraninja) May 8, 2021

Gehackt vs. normaler Airtag

In einem kleinen Video vergleicht der Hacker den gehackten Airtag mit einem „normalen“:

Built a quick demo: AirTag with modified NFC URL 😎

(Cables only used for power) pic.twitter.com/DrMIK49Tu0

— stacksmashing (@ghidraninja) May 8, 2021

Ob es nun aus der Jailbreak Szene zukünftig nun halbwegs sinnvolle Mods der AirTags geben wird oder nicht: Kriminelle Energien werden sicherlich Wege finden durch Flashen der Software unerfreuliche Anwendungen der AirTags zu entwickeln.

Bleibt abzuwarten welche Gegenmaßnahmen Apple ergreift, um einerseits einen absehbaren Shitstorm zu verhindern und zugleich das Vertrauen in die Sicherheit der AirTags abzusichern.

Via Appleinsider

Bildquelle Unsplash